Die Corona-Krise hat das gesellschaftliche Leben in Deutschland und überall auf der Welt in einer Art und Weise verändert, wie sie sich nur die Wenigsten hätten vorstellen können. Innerhalb kürzester Zeit mussten sich Wirtschaftsunternehmen einer einschneidenden Zäsur des gewohnten Alltags unterwerfen. Von einem Tag auf den anderen war nichts mehr, wie es einmal war. Dies hatte zur Folge, dass unter Hochdruck Lösungen implementiert wurden, die mit der sprichwörtlich „heißen Nadel“ gestrickt wurden.

Autoren: Moritz Huber (Geschäftsführer smartSEC) & Alexander Gührer (CCO bei Teamviewer)

Game Changer Corona-Virus

Die wohl bedeutendste Änderung in vielen Unternehmen ist die großflächige Öffnung beim Homeoffice. Selbst in sehr konservativ ausgerichteten Betrieben wurde zur Aufrechterhaltung der Arbeitsfähigkeit eine große Zahl der Mitarbeiter/innen nach Hause geschickt und mit remote Zugriffsmöglichkeiten ausgestattet.

Zudem zeigt sich, dass durch die geringere Anzahl an Personen im Firmengebäude selbst, ganz neue Kommunikationsmittel etabliert wurden. Videokonferenzsysteme sind gefragt wie selten zuvor. Derzeit sind so wenige Menschen wie noch nie im Büro. Dies hat zu ganz neuen Arbeitsformen und Kommunikationswegen geführt.

Homeoffice-Regelungen führen zu Verunsicherung: Cybersecurity im Fokus

Insbesondere bei den Personen, die erst durch den Corona-Virus überraschend und aufgrund der aktuellen Lage nicht selten überhastet ins Homeoffice gewechselt sind, herrscht derzeit große Unsicherheit. Vielen Verantwortungsträgern/innen bereitet in diesem Kontext vor allem das Thema Cybersecurity große Sorgen.

Kein Wunder, wenn man plötzlich neue Verfahren nutzen muss, mit denen man zuvor kaum Berührungspunkte hatte. Die globalen Entwicklungen waren jedoch so rasant und die Auswirkungen so weitreichend, dass Unternehmen verständlicherweise kaum die Chance hatten sich entsprechend vorzubereiten.

Dass die aufgekommenen Ängste und Sorgen allerdings nicht unberechtigt sind zeigt die Zunahme krimineller Aktivitäten im Zusammenhang mit dem Corona-Virus. Es hat nicht lange gedauert bis ein neuer Verschlüsselungstrojaner mit Bezug zur Corona-Pandemie kursierte.

Darüber hinaus sind jeden Tag Millionen von Phishing Mails im Umlauf, die auf das Informationsbedürfnis und die Angst der Bevölkerung vor dem Covid-19 Virus abzielen. Wer vermeintlich wichtige Anhänge mit neuen Entwicklungen zur Corona-Pandemie öffnet, erlebt die nächste Katastrophe.

Von der Verschlüsselung des gesamten Datenbestands eines Unternehmens, bis hin zum Diebstahl und der Veröffentlichung kritischer Informationen ist alles denkbar. Das europäische Polizeiamt Europol stellt vor kurzem fest, dass die Auswirkungen der Corona-Krise in keinem anderen Deliktsfeld so gravierend sind, wie im Bereich Cybercrime.

Homeoffice ohne Sicherheitskonzept ist gefährlich

Die Bedrohungslage der letzten Wochen zeigt eindeutig: Es besteht kein Zweifel, dass Kriminelle rund um den Globus mit Hochdruck daran arbeiten die aktuellen Entwicklungen zu ihrem Vorteil auszunutzen. Diese Erkenntnis führt uns schnell wieder zum Thema Homeoffice zurück, das in doppelter Hinsicht problematisch ist:

1. Die Notfallmaßnahmen der Unternehmen werden gerade in der überwiegenden Mehrzahl der Fälle ohne konzeptionelle Vorbereitungsmaßnahmen umgesetzt. Es werden Kompromisse bei der Sicherheit eingegangen, um die kurz- und mittelfristige Arbeitsfähigkeit des Unternehmens aufrechtzuerhalten.

2. Aufgrund des ökonomischen Drucks werden Homeoffice „Lösungen“ akzeptiert, die zuvor aufgrund ihrer Risiken niemals genehmigt worden wären.

Allein diese beiden Problemstellungen machen deutlich, dass sich das Sicherheitsniveau vieler Unternehmen seit Ausbruch der Corona-Pandemie massiv verringert haben dürfte.

Aus Sicht der Angreifer waren die Rahmenbedingungen deshalb schon lange nicht mehr so günstig! In den nächsten Wochen und Monaten werden wir höchstwahrscheinlich eine deutliche Zunahme gezielter und ungezielter Cyberangriffe auf die Wirtschaft sehen.

Wo liegen die Schwachstellen vieler Homeoffice-Verfahren?

Unter Normalbedingungen ist die Entwicklung und Implementierung ganzheitlicher Sicherheitskonzepte alternativlos. In Anbetracht der aktuellen Situation fehlt hierfür jedoch die Zeit. Es werden vor allem operativ ausgerichtete Maßnahmen benötigt, die kurzfristig einen Mehrwert bringen.

Ein erster wichtiger Schritt liegt darin, die Risiken verschiedener Homeoffice-Varianten zu kennen und zu verstehen. Erst auf dieser Basis können dann in einem zweiten Schritt individuell angepasste Cybersecurity-Maßnahmen zur Absicherung umgesetzt werden.

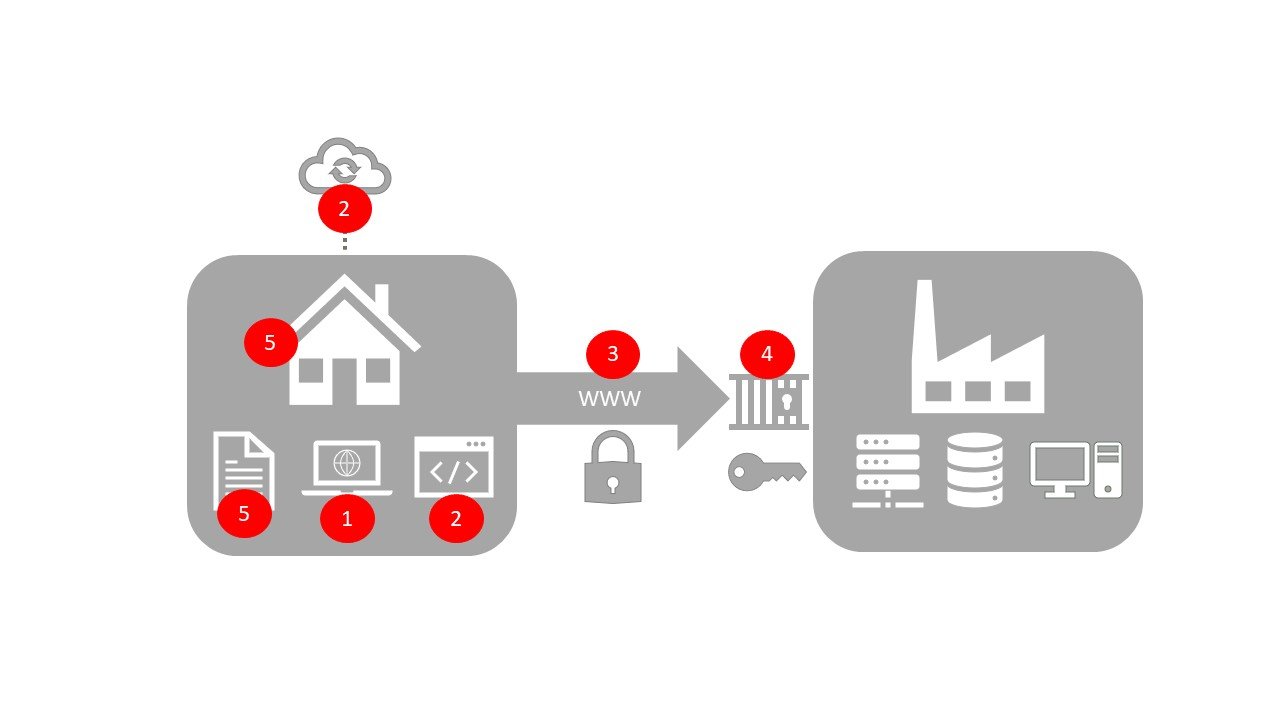

In der Praxis zeigt sich, dass die Verwundbarkeit vieler Unternehmen vor allem durch unzureichend abgesicherte Homeoffice-Verfahren gestiegen ist. Die Grafik zeigt fünf kritische Schwachstellen auf, die durch den Fernzugriff von Zuhause auf Firmendaten und -systeme entstehen können:

Aufgrund der Unterbrechung von Lieferketten und der damit einhergehenden Knappheit an Hardware konnten Unternehmen den sprunghaft gestiegenen Bedarf für die Einrichtung sicherer Homeoffice-Lösungen nicht mehr decken. Daher wurde zur Einrichtung von Homeoffice–Arbeitsplätzen teilweise auf die Nutzung privater Computer der Mitarbeiter/innen zu beruflichen Zwecken zurückgegriffen (1).

Dadurch verliert das Unternehmen die Kontrolle über die Datenverarbeitung auf den Endgeräten, die sich dem betrieblichen Zugriff aus rechtlichen und faktischen Gründen entziehen. Darüber hinaus ergibt sich ein zusätzliches Sicherheitsrisiko, wenn die Firmendaten beispielsweise vom privaten Laptop wieder in das Firmennetzwerk übertragen werden. Das Risiko auf diese Weise Schadsoftware mit zu importieren, darf nicht unterschätzt werden.

Dies gilt auch für die uneingeschränkte Nutzung von Cloud-Dienstleistungen oder anderen nicht geprüften Anwendungen, wie beispielsweise Messengern (2). Der neue Kommunikations- und Interaktionsbedarf der Mitarbeiter/innen weicht von den vorhandenen Lösungen deutlich ab.

Dies führt mitunter dazu, dass sie sich eigene Wege suchen, um ihre neuen Bedarfe zu decken. Diese sind nur in den seltensten Fällen datenschutzkonform oder sicher. Sensible Daten und Informationen können auf diese Weise in falsche Hände geraten.

Besonders kritisch ist dabei eine unzureichende Verschlüsselung des Datenverkehrs zwischen Homeoffice und Firma (3) zu betrachten. Ohne entsprechende Schutzmaßnahmen könnten Hacker den Datenstrom zwischen dem heimischen (W)LAN und dem Firmennetzwerk auslesen und manipulieren. Diese Einschätzung gilt auch für das Log-In-Verfahren, mit denen sich die Mitarbeiter/innen per Fernzugriff in Firmensystemen anmelden müssen (4).

Wird bei der Authentisierung auf nur einen Faktor gesetzt, beispielsweise mit Benutzername und Kennwort, fällt es Kriminellen vielmals leicht, die Firma zu infiltrieren. Insbesondere dann, wenn die Möglichkeit besteht auf ungesicherten Privatgeräten Schadsoftware zu platzieren.

Eine weitere Schwachstelle ergibt sich aus dem ungeschützten Umfeld der Privatwohnung selbst (5). Zur Bearbeitung von beruflichen Vorgängen liegen Datenträger, wie USB-Sticks oder Schreiben in Papierform, offen zugänglich auf dem privaten Schreibtisch.

Besucher/innen, Mitbewohner/innen oder im schlimmsten Falle Einbrecher/innen haben so viel leichteren Zugriff auf das Eigentum der Firma. Das Homeoffice führt gerade dazu, dass so viele Unternehmensdaten und -informationen die Büros verlassen haben wie noch nie. Diese Dezentralisierung macht es nahezu unmöglich, ein wirksames Schutzniveau zu gewährleisten.

Anhand dieser wenigen Beispiele wird bereits deutlich, dass Hacker/innen von überall auf der Welt die aktuelle Situation ausnutzen können, um in Unternehmensnetzwerke einzudringen oder sich sensible Daten zu beschaffen.

An welchen Konzepten und pragmatischen Modellen können sich Unternehmen orientieren?

Nachdem nun bereits einige Wochen im Krisenmodus vorüber sind, haben sich viele Unternehmen bereits erstaunlich gut auf die neue Lage eingestellt. In dieser neuen Übergangsphase auf dem Weg zur Normalität ist es nun wichtig Schritt für Schritt die Provisorien und Interimslösungen der chaotischen Phase nach dem Shutdown auf ein sicheres Fundament zu stellen. Das gilt aufgrund des hohen Risikos insbesondere für das Thema Homeoffice.

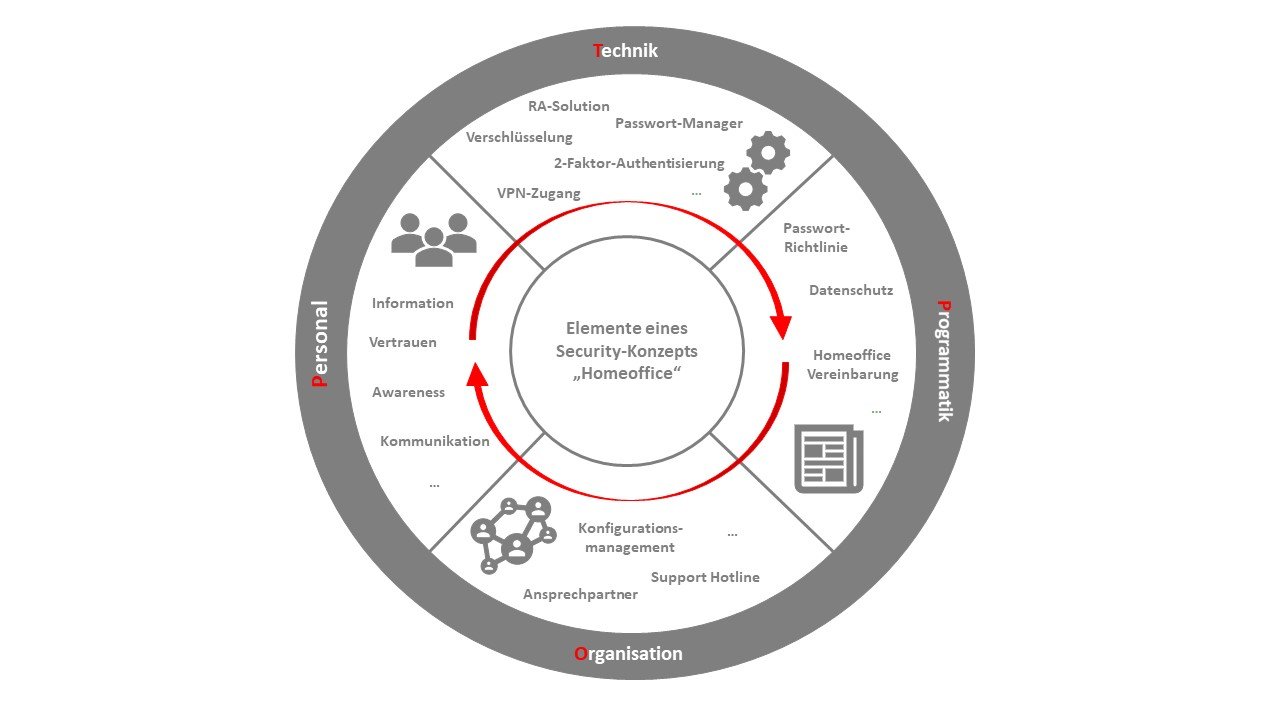

Zu diesem Zweck bietet es sich an die bereits implementierten oder noch geplanten Sicherheitsmaßnahmen am T|POP Modell auszurichten, um einen möglichst ganzheitlichen und pragmatischen Ansatz zu wählen.

Einige Unternehmen machen in der Praxis immer wieder den Fehler, dass sie ihre Security-Maßnahmen auf den technischen Bereich beschränken. Dabei werden programmatische, organisatorische und personelle Maßnahmen außen vorgelassen und die erzielte Wirkung bleibt deutlich hinter den Erwartungen zurück.

Sicherheitsvorkehrungen sind nur dann wirklich wirksam, wenn sie aufeinander abgestimmte Maßnahmen aus allen vier Handlungsfeldern enthalten. Selbst die beste Verschlüsselung (Technik) bringt Ihnen nicht viel, wenn sie nicht verbindlich vorgeschrieben wurde (Programmatik), sich niemand für deren Kontrolle verantwortlich fühlt (Organisation) oder die Mitarbeiter/innen in der Anwendung überfordert sind (Personal).

Wie sieht eine möglichst sichere Homeoffice-Lösung in der Praxis bei TeamViewer aus?

Die sicherste Technologie ist nutzlos, wenn ihre Anwender/innen nicht richtig damit umgehen (können). Daher ist ein Security-Mindset neben der richtigen Technologie, der wichtigste Bestandteil für ein sicheres Homeoffice-Setup. Auch wenn wir davon ausgehen können, dass in einem Softwareunternehmen wie TeamViewer das Akzeptanzlevel für remote work und die security awareness grundsätzlich überdurchschnittlich hoch sind, halten wir uns dennoch strikt an einige wichtige Eckpunkte, die am Ende alle dazu dienen die Qualität und Sicherheit der Arbeit von zu Hause zu gewährleisten. Kommunikation ist wichtiger denn je, um ein Security Mindset zu etablieren

Tone from the top muss stimmen

Durch die soziale Distanzierung wird Kommunikation wichtiger denn je. Zuvor selbstverständliche soziale Kontakte aus beruflichem und privatem Alltag reduzieren sich im Homeoffice, oder fallen in Zeiten wie der Corona-Krise gänzlich weg. Um dieser, physischen, Distanzierung entgegenzuwirken ist eine regelmäßige Kommunikation enorm wichtig.

Updates via E-Mail, Webcasts oder Online Meetings helfen die Verbindung zwischen Unternehmen, Management und den Mitarbeiter/innen zu erhalten und das grundsätzlich positive und vertrauensvolle Verhältnis zu stärken. Was in Zeiten vor Corona die „Open Door Policy“ war, wird nun zur „Open Ohr Policy“. Fragen, oder auch Sorgen brauchen Kanäle, über die Sie an die Unternehmensführung herangetragen werden können. Chats, Mailboxes, Intranet, oder eben auch der direkte Kontakt per E-Mail können dafür genutzt werden.

Maßnahmen, Hintergründe zu den Maßnahmen und wenn möglich, Ausblick kommunizieren

Um nachhaltig zu sein, braucht Kommunikation in erster Linie nachvollziehbare und verständliche Inhalte. Gerade in Krisensituationen hat sich eine offene und frühzeitige Kommunikation bewährt. Getroffene Cybersecurity-Maßnahmen und vor allem auch die Hintergründe zu den getroffenen Entscheidungen werden zügig kommuniziert, um eine reibungslose Organisation sicherstellen zu können.

Eine frühe Einbindung der Mitarbeiter/innen fördert außerdem das Vertrauen in die Entscheidungen und das Management an sich. Sofern möglich, hilft ein Ausblick auf die erwartete Entwicklung, um eventuell vorhandenen Ängsten vorzubeugen. Klar ist allerdings auch, dass dies gerade im Fall der Corona-Pandemie, nicht immer im Detail möglich sein wird. Dieser Umstand sollte bei der Formulierung von Prognosen zwingend berücksichtigt werden.

Klare, verständliche Regeln formulieren und diese auch trainieren

Das Vertrauensverhältnis zwischen Mitarbeiter/innen und Unternehmen ist wichtig – nicht nur als Basis für ein sicheres Homeoffice-Setup. Soft Facts helfen dabei dieses Vertrauen zu schaffen. IT Security bedarf aber in besonderem Maße auch klaren Regeln im Umgang mit allen gefährdeten Prozessen und Systemen.

Dazu dienen in erster Linie verständlich formulierte Richtlinien mit Beispielen aus der eigenen Systemlandschaft. Passwortverwendung, E-Mail-Nutzung, Austausch von vertraulichen Informationen sind nur einige Beispiele von Prozessen und Regelungen, die getroffen und eingehalten werden müssen. Das reine Bewerfen mit Dokumenten bringt uns aber nur bedingt weiter.

Es muss vielmehr sichergestellt werden, dass die Inhalte und die Bedeutungen auch verstanden werden, um überhaupt erst in der Lage zu sein, diese vielleicht zunächst neuen, Prozesse und Systeme auch korrekt zu verwenden. Online Trainings, FAQs und Beispielfälle aus dem tatsächlichen Umfeld helfen dabei die Akzeptanz zu erhöhen und die sichere und richtige Anwendung des Homeoffice (Security) Setups zu gewährleisten.

Homeoffice-Security-Setup muss zum Unternehmen und den Anwendern passen

Neben der Etablierung des Security-Mindsets steht selbstverständlich die Auswahl der richtigen Technologie im Vordergrund. Die Technologie muss dabei auch zum Unternehmen und seinem Umfeld passen. Eine Bank mit unzähligen Prozessen und empfindlichen Daten ist sicherlich auf eine andere Art und Weise zu schützen als ein Bäckereibetrieb.

Entscheidend bei der Auswahl der richtigen Tools ist also der Fit-to-Company. Je einfacher und verständlicher die verwendeten Tools, desto höher wird ihre Akzeptanz im Unternehmen sein. Dies muss im Umkehrschluss nicht bedeuten, dass sie weniger sicher sind. Im Gegenteil: nichts ist gefährlicher als Tools die aufgrund komplizierter Bedienung erst gar nicht verwendet, beziehungsweise bewusst oder unbewusst umgangen werden. Der Einsatz von Virtual private Networks (VPN ) gilt dabei als klassischer Weg.

Eine der zuverlässigsten Alternativen zur Verwendung eines VPN-Clients ist eine Remote Access Solution (RAS) wie beispielsweise TeamViewer. Remote Access Solutions bieten Benutzern eine direkte Verbindung zu allen Dateien und Ressourcen eines Remote-Geräts, sodass Sie remote arbeiten können, ohne an Effizienz aufgrund von Netzwerklatenz oder Rechenleistung zu verlieren. Im Gegensatz zu VPN, das einen komplexen Konfigurationsprozess für Host-Geräte, Remote-Geräte und Netzwerke erfordert, verfügt RAS über einen einfachen Installationsprozess und kann gleichzeitig auf Tausenden von Geräten installiert werden.

Indem Unternehmen sich für die Verwendung von Remote-Zugriffstools zum Abrufen von Daten und die Arbeit mit Remote-Geräten entscheiden, stellen sie zudem sicher, dass ihre Verbindungen vor Angriffen Dritter geschützt bleiben. Beim Remote-Zugriff auf Geräte garantiert die verwendete Software, dass die Verbindungen nicht nur sicher, sondern auch verschlüsselt sind. Damit ergeben sich durch RAS unabhängig vom Anbieter mehrere zentrale Vorteile:

- Super sicher – keine Daten verlassen Ihr Unternehmen, denn außer dem RAS Client gibt es keine Software oder Daten auf den privaten Rechnern

- Einfache Einrichtung – jedes Gerät, auf dem ein RAS-Client installiert ist, kann remote arbeiten

- Hohe Leistung – insbesondere bei der Arbeit mit ressourcenintensiven Apps wie CAD oder CAM, Video-Rendering und Grafikanwendungen steht Ihnen die Performance Ihrer gewohnten Workstation zur Verfügung.

- Schnell und effizient

– RAS funktionieren auch bei geringer Bandbreite reibungslos, da lediglich Bildschirminhalte übertragen werden

– Alle lizenzierte Software läuft weiterhin auf Firmenrechnern, keine zusätzlichen Lizenzen notwendig

– Keine Wartungs- oder Infrastrukturkosten

Schaut man auf die Welt der Cyber-Kriminalität, mag es einem manchmal so vorkommen, als Blicke man in einen tiefen dunklen Abgrund. Um sich davor zu schützen ist es für Unternehmen daher enorm wichtig ihren individuellen „Sweet Spot“ zu finden. Besonders in einer Zeit in der das „New Normal“ einen deutlichen Anstieg an Homeoffice und damit virtuellen Verbindungen bedeutet. Die richtige Mischung ganzheitlicher Security Maßnahmen und eine darauf abgestimmte Kommunikation stellt das entscheidende Grundgerüst für ein sicheres und zukunftsfähiges Arbeiten dar. (ag)

SmartSEC

Markstraße 19

73207 Plochingen

E-Mail: info@smartsec-tcr.de

Website: https://www.smartsec-tcr.de/

TeamViewer Germany GmbH

Jahnstr. 30

73037 Göppingen

E-Mail: press@teamviewer.com

Website: www.teamviewer.com

https://industrie.de/it-sicherheit/kuenstliche-intelligenz-im-kampf-gegen-cyberkriminalitaet/