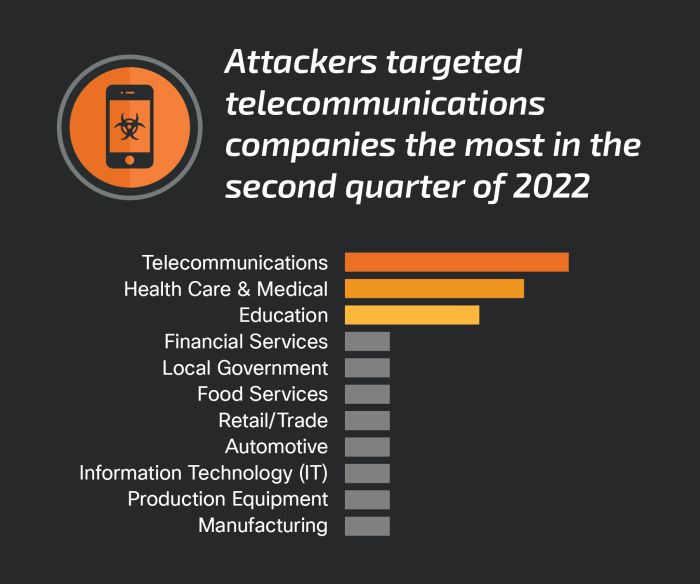

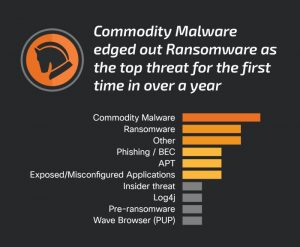

Das Cisco Talos Incident Response (CTIR) Team hat seinen vierteljährlichen Threat Assessment Report veröffentlicht: Im zweiten Quartal 2022 ist zum ersten Mal seit über einem Jahr nicht mehr Ransomware die größte Bedrohung. Neu an der Spitze sind Commodity-Trojaner, die nun am häufigsten entdeckt werden. Die am häufigsten angegriffene Branche war wie bereits im letzten Quartal die Telekommunikation.

Mit 20 Prozent aller Angriffe nimmt Commodity-Malware neu die Spitzenposition bei den im zweiten Quartal 2022 entdeckten Bedrohungen ein.

Nach der Telekommunikationsbranche betreffen die am häufigsten angegriffenen Branchen Organisationen, die im Bildungs- und Gesundheitswesen zu finden sind.

Welche Commodity-Malware wurde am häufigsten eingesetzt?

Commodity-Malware ist weit verbreitet und kann gekauft oder kostenlos heruntergeladen werden. Sie ist in der Regel nicht angepasst und wird von vielen Bedrohungsakteuren in verschiedenen Stadien ihrer Aktivitäten verwendet. Beispiele aus dem 2. Quartal sind unter anderem Remcos Rat, Vidar Information Stealer, Redline Stealer und der Qakbot Banking-Trojaner.

Wie ist der Status Quo bei den Ransomware-as-a-Service-Gruppen?

Im Vergleich zu den vorangegangenen Quartalen machte Ransomware einen geringeren Prozentsatz aus und liegt bei 15 Prozent, während es im letzten Quartal noch 25 Prozent waren. Mögliche Faktoren für den Rückgang sind die Erfolge der Strafverfolgungsbehörden beim Aufspüren von Ransomware-Gruppen und deren interne Zersplitterung.

Hochkarätige Ransomware-as-a-Service (RaaS)-Gruppen wie Conti und BlackCat hatten es auf Organisationen abgesehen, die hohe Lösegelder bezahlen. Conti gab im Mai bekannt, dass sie ihren Betrieb einstellt. Die Auswirkungen auf die Ransomware-Szene sind aber noch nicht abschätzbar.

Eine neue RaaS-Variante namens „Black Basta“ ist eine mutmaßliche Umbenennung von Conti und dürfte in den kommenden Quartalen eine ernstzunehmende Bedrohung sein.

LockBit Ransomware wurde in einer aktualisierten Version veröffentlicht, die neue Kryptowährung-Zahlungsoptionen für Opfer, neue Erpressungstaktiken und ein neues Bug-Bounty-Programm beinhaltet.

Welche Bedrohungen wurden darüber hinaus beobachtet?

Wie schon in im ersten Quartal konnten viele E-Mail-basierte Bedrohungen beobachtet werden, die eine Vielzahl von Social-Engineering-Techniken nutzen, um Benutzer zum Klicken auf einen Link oder zum Öffnen einer Datei aufzufordern.

Nach Commodity-Malware und Ransomware gehörten Phishing, Business-Email-Compromise (BEC) und Insider-Threats zu den Bedrohungen, die Talos häufig beobachtete.

„Neben anderen Maßnahmen sollte heutzutage durchgängig Multi-Faktor-Authentifizierung zum Einsatz kommen, um eine ausreichende IT-Sicherheit zu gewährleisten.“

– Holger Unterbrink, Cisco Talos

„Standard-Malware ist inzwischen zur größten Gefahr geworden, da viele Unternehmen nur Standard-Sicherheitsmechanismen wie Passwörter oder Antivirus nutzen“, sagt Holger Unterbrink, Security Researcher und Technical Leader von Cisco Talos.

Unterbrink weiter: „Neben anderen Maßnahmen sollte heutzutage durchgängig Multi-Faktor-Authentifizierung (MFA) zum Einsatz kommen, um eine ausreichende IT-Sicherheit zu gewährleisten. Auf Basis der Erkenntnisse empfehlen wir, dass MFA für alle Dienste implementiert wird und sämtliche Partner und Drittanbieter in der IT-Umgebung die MFA-Sicherheitsrichtlinien einhalten.“ (eve)

Wer in die Tiefe gehen will, findet hier weitere Informationen in englischer Sprache, unter anderem Beispiele US-amerikanischer Opfer von Commodity-Malware-Angriffen und der Vorgehensweise sowie eine, zwar nicht vollständige, aber gut aufgeschlüsselte Liste von Mitre Att&ck-Techniken.