Ein hohes Produktionsniveau, Produktivitätsaufschwung und umfassendes Echtzeit-Monitoring: Fertigungsbetriebe versprechen sich viel von der Vernetzung ihrer Produktionsumgebung. Die Cyber-Sicherheit lässt jedoch oftmals zu wünschen übrig, da sie weiterhin auf einer veralteten Technologie-Grundlage basiert. Welchen Gefahren sind Produktionsunternehmen dadurch ausgesetzt und wie können sie sich effektiv schützen?

Die Autorin Tanja Hofmann ist Lead Security Engineer bei McAfee

In Zusammenarbeit mit dem Center of Strategic and International Studies (CSIS) führte McAfee eine Untersuchung zu den (finanziellen) Ausmaßen von Cyber-Angriffen durch. Im Zuge dessen offenbarten rund zwei Drittel der befragten IT- und Geschäftsentscheider, dass ihr Unternehmen 2019 mindestens einmal von Cyber-Kriminalität betroffen war. Aus dem Report zum Wirtschaftsschutz in der vernetzten Welt geht ebenfalls hervor, dass die Anzahl der (vermutlich) von Cyber-Kriminalität betroffenen Organisationen innerhalb von zwei Jahre von 79 auf 88 Prozent angestiegen ist. Bei 70 Prozent der untersuchten Unternehmen verursachten solche Angriffe große Schäden. Doch wodurch war die Erfolgsquote von Cyber-Kriminellen in den letzten Jahren bedingt?

Aus zwei mach eins: die Verschmelzung der Systeme

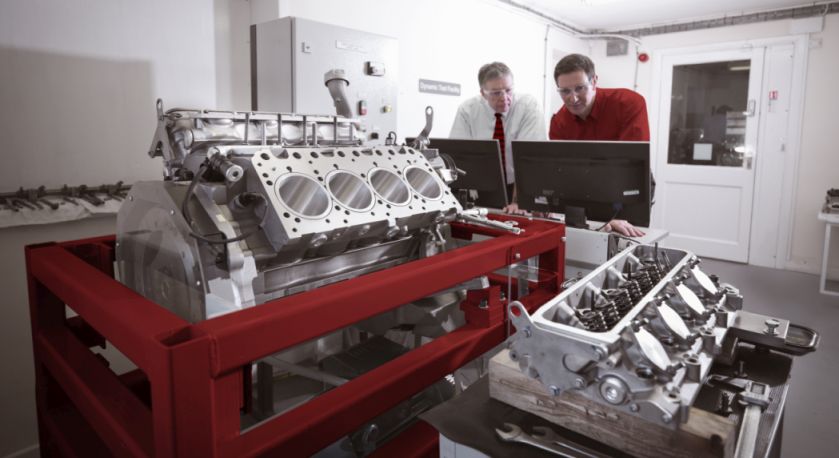

Mit Industrie 4.0 geht die Vernetzung von Fertigungsanlagen über das Industrial Internet of Things (IIoT) einher. Vernetzte Produktionsumgebungen betreffen die Verbindung operationeller Systeme – also der Maschinen – mit anderen Systemen, die ebenfalls an das Netzwerk angebunden sind, wie zum Beispiel die Computer für administrative Tätigkeiten. Durch die Verschmelzung von operationeller und Informationstechnologie (OT und IT) eröffnen sich für die Betriebe zahlreiche Vorteile – doch nicht nur für sie allein.

Cyber-Kriminelle und Saboteure kennen die Schwachstellen dieses Fortschritts und Produktionsunternehmen stellen aus verschiedenen Gründen besonders attraktive Ziele für sie dar. Ihnen stehen aufgrund der Homogenität der Produktionsumgebung, der Anbindung zur Cloud sowie eines komplexen Netzwerks aus Kunden, Partnern und Supply Chain mehrere Angriffspunkte zur Verfügung, über die sie sich in das Betriebsnetzwerk einschleichen können.

Außerdem machen es der Einsatz veralteter Technologie sowie der Faktor „Mensch“ Cyber-Kriminellen extrem leicht, sich Zugang zum Netzwerk zu verschaffen. Trotz dieser offensichtlichen Schwachstellen, sind sich viele Produktionsunternehmen weiterhin nicht der schwerwiegenden Sicherheitsrisiken bewusst: Lediglich 13 Prozent der Unternehmen priorisieren IoT-Sicherheit hoch – so die IDC-Studie Cyber Security: Deutschland 2020+.

Legacy-IT und der Faktor „Mensch“

Bei Produktionsunternehmen haben es Cyber-Kriminelle in erster Linie auf Sabotage und mutwillige Manipulation bzw. Störung der Produktion abgesehen. Um durch ein virtuelles Hintertürchen zu schlüpfen, nutzen Cyber-Kriminelle entweder die Schwachstellen der veralteten IT, nicht ausreichend gesicherten Cloud-Anwendungen oder nehmen den Weg über die oftmals nicht ausreichend aufgeklärten Mitarbeiter.

Produktionsnahe Rechner besitzen in der Regel eine höhere Lebensdauer als zum Beispiel der PC im Büro. Dementsprechend laufen sie selbst heute noch auf veralteten Betriebssystemen, da diese die zuverlässige Funktionalität der Anlagen garantieren. Das Problem: Diese Systeme werden oftmals nicht mehr von ihren Herstellern mit Patches versorgt, die die Daten-, Netzwerk- und Anwendungssicherheit gewährleisten würden.

Erst Anfang des letzten Jahres stellte Microsoft die Bereitstellung von Updates für Windows 7 ein, wodurch auch die nötigen Sicherheits-Updates ausbleiben. Dennoch ist auf 8,3 Prozent aller Windows-Geräte Win7 im Einsatz. Eine Umstellung auf moderne Betriebssysteme kommt für viele Unternehmen nicht infrage, denn damit würden sie lange Ausfallzeiten samt (finanzielle) Konsequenzen riskieren.

Je zentraler Daten verfügbar sind und je einfacher diese Daten geteilt werden können, desto effizienter und produktiver können Mitarbeiter arbeiten. Allerdings gehen auch hier mit den Vorteilen bestimmte Risiken einher. Über ungeschützte Cloud-Verlinkungen, Social Engineering – sprich: die Manipulation der Mitarbeiter – sowie Phishing-Attacken und infizierte E-Mail-Anhänge können böswillige Dritte Malware platzieren oder Zugangsdaten für das Netzwerk erheischen. Ein weiterer Zugangspunkt entsteht, wenn Mitarbeiter Anwendungen oder Hardware nutzen, die nicht von der IT-Abteilung genehmigt wurden und somit nicht ausreichend abgesichert werden können – die sogenannte Schatten-IT.

Cyberkriminelle Eingriffe: Ein kostspieliges Risiko

War eine Cyber-Attacke erfolgreich, so entstehen für Unternehmen direkte und indirekte Kosten. Unter den direkten finanziellen Schadensverursachern zählen Produktionsausfälle oder auch Lösegeldzahlungen, wenn Saboteure mittels Ransomware kritische Daten verschlüsseln und zur Freigabe ein Lösegeld fordern. Neben solchen direkten Kosten kämpfen betroffene Betriebe zudem mit langfristigen Schäden: Patentdiebstahl, Investorenabgang oder Bußgelder bei Datenschutzverstößen.

Darüber hinaus droht die Reputation des Unternehmens ebenfalls Schaden zu nehmen, was in Umsatzeinbußen resultieren kann, sobald Kunden sich vom Unternehmen aufgrund des entstandenen Misstrauens abwenden. Um das Image wiederherzustellen, beanspruchen viele Unternehmen die Expertise externer Berater. Diese sollen ihnen dabei helfen, eine neue und stärkere Sicherheitsstrategie zu entwerfen und umzusetzen – ein weiterer nicht zu vernachlässigender Kostenfaktor. Im Jahr 2019 verursachten Cyber-Attacken weltweit einen Schaden von mehr als eine Billion US-Dollar. 2018 waren es „nur“ 600 Milliarden.

Für ganzheitliche Cyber-Sicherheit sorgen

56 Prozent der von McAfee befragten Entscheider wissen, dass sie hinsichtlich ihrer Cyber-Bedrohungsabwehr derzeit nicht das notwendige Sicherheitsniveau erreichen. Der wichtigste Aspekt, den eine effektive Strategie beinhalten sollte, ist die ganzheitliche Berücksichtigung sämtlicher Systeme, ohne kritische Betriebsausfälle auszulösen – sowohl lokal als auch in der Cloud, sowohl für die OT als auch die IT.

Security Information and Event Management (SIEM)-Lösungen sind in der Lage die IT-Landschaft zu überwachen, mit Data Loss Prevention (DLP)-Lösungen kann der Abfluss von sensitiven Informationen unterbunden werden. Außerdem können IT-Experten hierüber Nutzungsprivilegien für ausgewählte Anwendungen oder externer Hardware verteilen. Somit lassen sich bedrohliche Aktivitäten schneller ausmachen und beheben.

Cloud Accesss Security Broker (CASB) fungieren als Erweiterung von DLP-Lösungen und sorgen dafür, dass lokal geltende Sicherheitsregeln auch in der Cloud durchgesetzt werden. CASBs gewähren dem Team einen Einblick in die Datenbewegung zwischen Cloud-Anwendungen und Anwendern in Echtzeit, wodurch sie im Falle einer Bedrohung schnell eingreifen können. Für die effektive Absicherung von IoT-Systemen bei geringen Ressourcen etabliert sich in Produktionsumgebungen immer mehr die KI-basierte Prozessautomatisierung. Daher gilt es, in bessere Human-Machine-Security-Teaming-Konzepte (HMST) zu investieren.

Fazit

Die Zentralisierung und Vernetzung aller Systeme in der Fertigung kann erst dann das volle Potenzial entfalten, wenn der Betrieb ganzheitliche Cyber-Sicherheitsstrategien entwirft und umsetzt. Dazu gehören einerseits die richtigen technischen Mittel, um einen modernisierenden Ansatz zu verfolgen. Andererseits sollten die Mitarbeiter ein fester Bestandteil der Strategie sein: Es gilt, sie im Umgang mit Schatten-IT und kompromittierten E-Mails zu schulen. (ag)

McAfee Germany GmbH (Niederlassung Deutschland)

Ohmstrasse 1

85716 Unterschleißheim

Tel.: 49 89 3707 0

Website: www.mcafee.com

https://industrie.de/it-sicherheit/sicherheitsfallen-im-homeoffice/